Remote Credential Guard protegge le credenziali del Desktop remoto in Windows 10

Tutti gli amministratori di sistema hanno una preoccupazione molto sincera: la protezione delle credenziali su una connessione desktop remoto. Questo perché il malware può trovare la propria strada verso qualsiasi altro computer tramite la connessione desktop e rappresentare una potenziale minaccia per i dati. Questo è il motivo per cui il sistema operativo Windows visualizza un'avvertenza "Assicurati di avere fiducia in questo PC, la connessione a un computer non affidabile potrebbe danneggiare il tuo PC" quando tenti di connetterti a un desktop remoto. In questo post vedremo come Remote Credential Guard funzionalità, che è stata introdotta in Windows 10 v1607, può aiutare a proteggere le credenziali del desktop remoto in Windows 10 Enterprise e Windows Server 2016.

Remote Credential Guard in Windows 10

La funzione è progettata per eliminare le minacce prima che si sviluppi in una situazione grave. Ti aiuta a proteggere le tue credenziali su una connessione Desktop remoto reindirizzando il Kerberos richiede di nuovo al dispositivo che sta richiedendo la connessione. Fornisce anche esperienze di single sign-on per le sessioni di desktop remoto.

In caso di disgrazia in cui il dispositivo di destinazione viene compromesso, le credenziali dell'utente non vengono esposte perché le credenziali e le derivate delle credenziali non vengono mai inviate al dispositivo di destinazione.

Il modus operandi di Remote Credential Guard è molto simile alla protezione offerta da Credential Guard su una macchina locale ad eccezione di Credential Guard che protegge anche le credenziali del dominio memorizzato tramite Credential Manager.

Un individuo può utilizzare Remote Credential Guard nei seguenti modi-

- Dal momento che le credenziali di amministratore sono altamente privilegiate, devono essere protette. Utilizzando Remote Credential Guard, puoi essere certo che le tue credenziali sono protette in quanto non consentono alle credenziali di passare attraverso la rete al dispositivo di destinazione.

- I dipendenti dell'helpdesk della tua organizzazione devono connettersi ai dispositivi che hanno aggiunto il dominio e che potrebbero essere compromessi. Con Remote Credential Guard, il dipendente dell'helpdesk può utilizzare RDP per connettersi al dispositivo di destinazione senza compromettere le proprie credenziali al malware.

Requisiti hardware e software

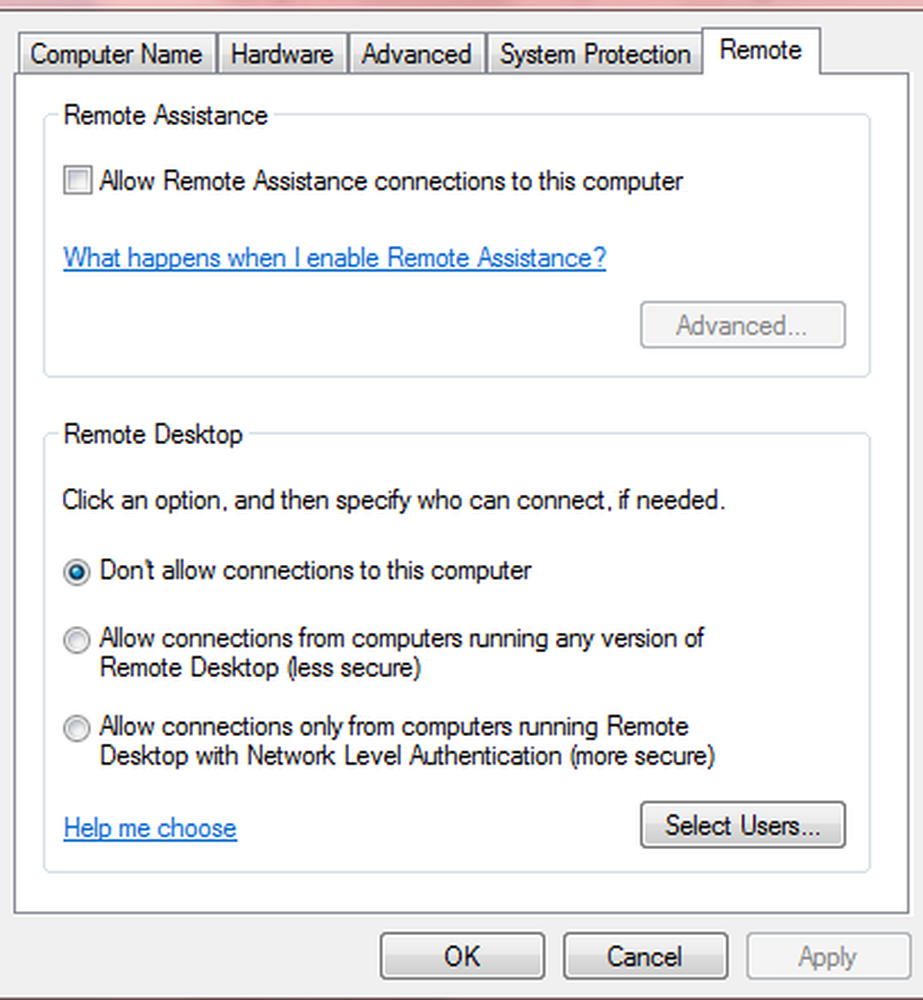

Per consentire il regolare funzionamento di Remote Credential Guard, verificare che i seguenti requisiti del client e del server Desktop remoto siano soddisfatti.

- Il client desktop remoto e il server devono essere uniti a un dominio di Active Directory

- Entrambi i dispositivi devono essere collegati allo stesso dominio oppure il server Desktop remoto deve essere unito a un dominio con una relazione di trust con il dominio del dispositivo client.

- L'autenticazione Kerberos avrebbe dovuto essere abilitata.

- Il client Remote Desktop deve essere in esecuzione almeno a Windows 10, versione 1607 o Windows Server 2016.

- L'app della piattaforma Windows universale per desktop remoto non supporta Remote Credential Guard, quindi utilizza l'app Windows classica di Desktop remoto.

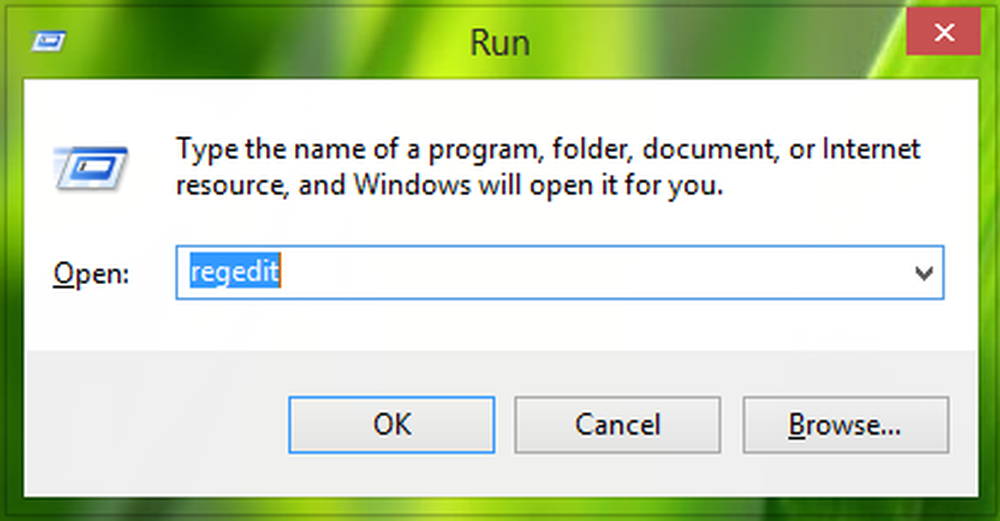

Abilita Remote Credential Guard tramite il registro

Per abilitare Remote Credential Guard sul dispositivo di destinazione, apri l'editor del Registro di sistema e vai alla seguente chiave:

HKEY_LOCAL_MACHINE \ System \ CurrentControlSet \ Control \ Lsa

Aggiungi un nuovo valore DWORD chiamato DisableRestrictedAdmin. Impostare il valore di questa impostazione del Registro di sistema su 0 attivare Remote Credential Guard.

Chiudere l'editor del registro.

È possibile abilitare Remote Credential Guard eseguendo il seguente comando da una CMD elevata:

reg aggiungere HKLM \ SYSTEM \ CurrentControlSet \ Control \ Lsa / v DisableRestrictedAdmin / d 0 / t REG_DWORD

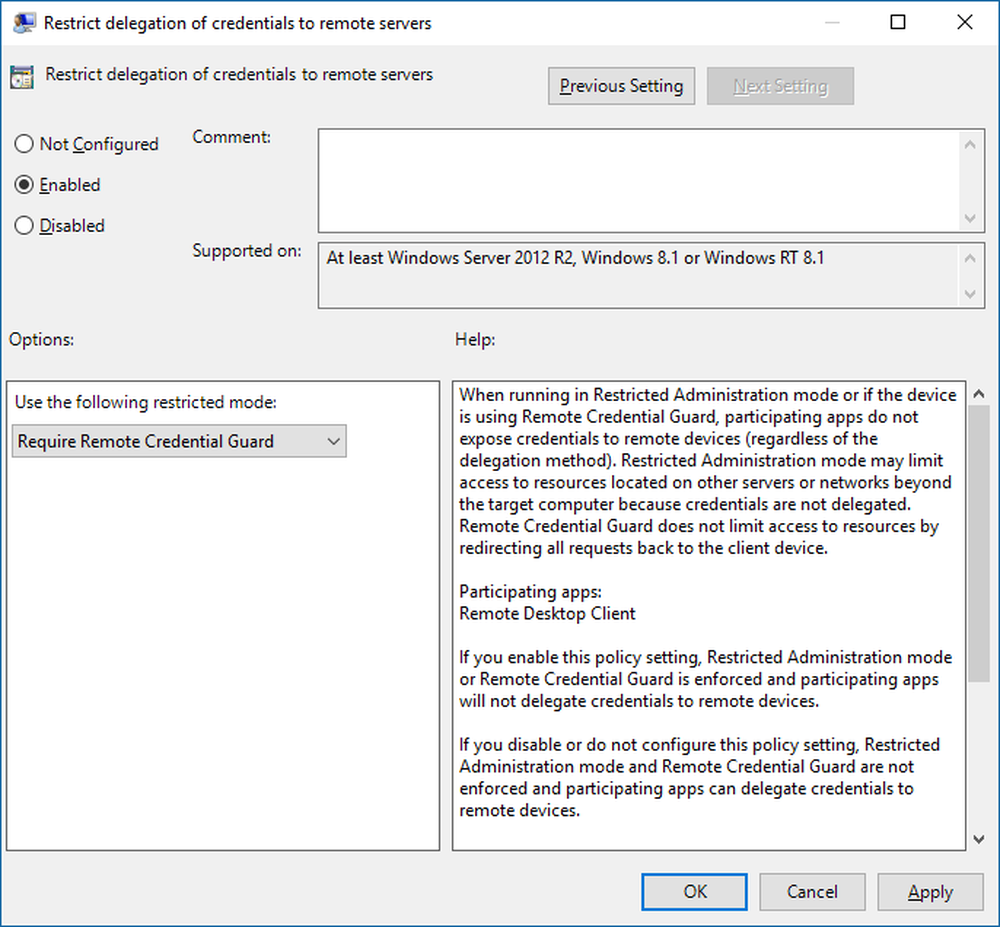

Attiva Remote Credential Guard utilizzando i Criteri di gruppo

È possibile utilizzare Remote Credential Guard sul dispositivo client impostando un criterio di gruppo o utilizzando un parametro con Connessione desktop remoto.

Dalla Console Gestione Criteri di gruppo, accedere a Configurazione computer> Modelli amministrativi> Sistema> Delega credenziali.

Ora, fai doppio clic Limita la delega di credenziali ai server remoti per aprire la sua finestra delle proprietà.

Ora nel Utilizzare la seguente modalità limitata scatola, scegliere Richiedi protezione credenziali remote. L'altra opzione Modalità amministratore limitata è anche presente. La sua importanza è che quando non è possibile utilizzare Remote Credential Guard, verrà utilizzata la modalità di amministratore con restrizioni.

In ogni caso, né Remote Credential Guard né Restricted Admin mode invieranno le credenziali in testo non crittografato al server Desktop remoto.

Consenti a Remote Credential Guard, scegliendo 'Preferisci Protezione credenziali remote' opzione.

Fare clic su OK e uscire dalla console Gestione Criteri di gruppo.

Ora, da un prompt dei comandi, eseguire gpupdate.exe / force per garantire che l'oggetto Criteri di gruppo venga applicato.

Utilizzare Remote Credential Guard con un parametro per Connessione desktop remoto

Se non si utilizzano i Criteri di gruppo nell'organizzazione, è possibile aggiungere il parametro remoteGuard all'avvio di Remote Desktop Connection per attivare Remote Credential Guard per quella connessione.

mstsc.exe / remoteGuard

Cose che dovresti tenere a mente quando usi Remote Credential Guard

- Remote Credential Guard non può essere utilizzato per connettersi a un dispositivo che è stato aggiunto ad Azure Active Directory.

- Credential Remote Desktop Guard funziona solo con il protocollo RDP.

- Remote Credential Guard non include le attestazioni del dispositivo. Ad esempio, se si sta tentando di accedere a un file server dal remoto e il file server richiede la rivendicazione del dispositivo, l'accesso verrà negato.

- Il server e il client devono autenticarsi utilizzando Kerberos.

- I domini devono avere una relazione di trust o sia il client che il server devono essere uniti allo stesso dominio.

- Remote Desktop Gateway non è compatibile con Remote Credential Guard.

- Nessuna credenziale è trapelata al dispositivo di destinazione. Tuttavia, il dispositivo di destinazione acquisisce ancora i ticket del servizio Kerberos autonomamente.

- Infine, è necessario utilizzare le credenziali dell'utente che ha effettuato l'accesso al dispositivo. Non sono consentite credenziali o credenziali salvate diverse dalla tua.