Mentre è possibile nascondere il malware in un modo che ingannare anche i tradizionali prodotti antivirus / antispyware, la maggior parte dei programmi malware sta già utilizzando rootkit per nascondersi...

Tutti gli articoli - Pagina 135

Windows 10 versione 1903, prevista per questa primavera, include molte più nuove funzionalità di quelle che ti aspetteresti. Recentemente abbiamo esaminato alcune delle nuove funzionalità più importanti e stiamo coprendo...

Hai sentito persone parlare di creare roba geek con una torta di lamponi? Quello di cui stanno parlando è un piccolo dispositivo elettronico chiamato Raspberry Pi, noto anche come RasPi....

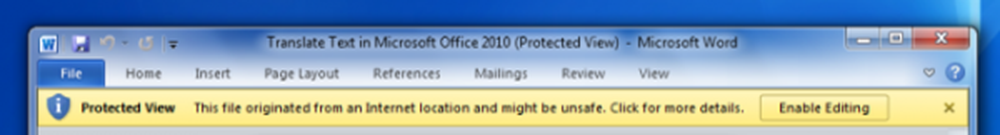

Microsoft Office 2010 ha introdotto una nuova funzionalità chiamata come funzione di visualizzazione protetta. Trust Center contiene le impostazioni di sicurezza e privacy, che aiutano a mantenere il tuo computer...

Il tuo computer ha iniziato a comportarsi in modo strano? Stai assistendo a cambiamenti indesiderati nel tuo sistema? Tutti si sono chiesti come sono installati i programmi indesiderati sul tuo...

Phishing (pronunciata pesca) è un processo che ti induce a fornire informazioni personali utilizzando tecniche di comunicazione elettronica come le e-mail, mascherate da una fonte legittima. Il phishing è uno...

PayPal è stata una delle forme più popolari di invio e ricezione di pagamenti online per molti anni. Oggi, PayPal rimane il re quando si tratta di pagamenti per beni...

Il metodo più semplice per ottenere testo e immagini da un sito Web è selezionarlo, copiarlo utilizzando le chiavi CTRL + C e incollarlo con CTRL + V. Cosa succede...